初回公開日:2020年11月27日 1:はじめに モバイルデバイス管理(MDM: Mobile Device …

MDMとは?MAMの違い、ツールの機能や導入メリットを解説

初回公開日:2020年11月27日 1:はじめに モバイルデバイス管理(MDM: Mobile Device …

1:パッチ管理とは何か パッチ管理とは、OSやソフトウェアの脆弱性や機能の不具合を修正するプログラム(パッチ)…

はじめに 今では取り入れている企業も多いであろう「BYOD(Bring Your Own Device)」。 …

はじめに 近年注目されているセキュリティ対策として「ゼロトラストセキュリティ」があります。コロナ禍に比べると、…

はじめに 「シャドーIT」とは、企業が利用を把握していない従業員が独自に利用しているデバイスやサービスを指しま…

今回は、ゼロトラストモデルの実現に必要な7つの基本的な考え方のポイントと、ゼロトラストモデルを実現するために必…

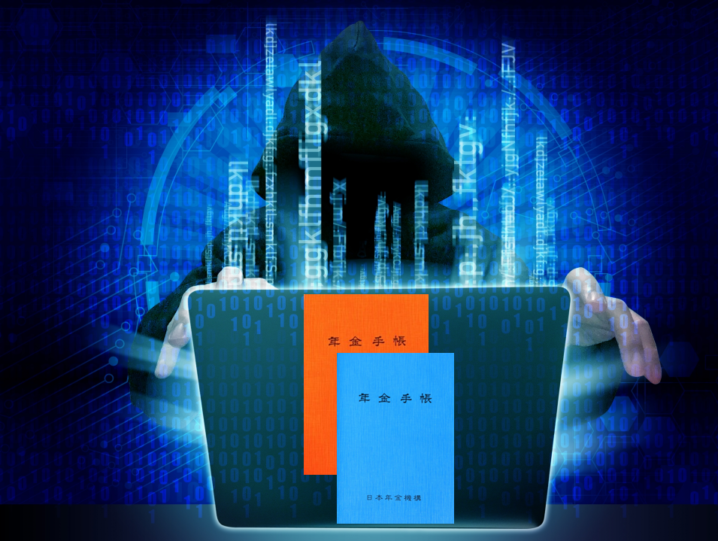

はじめに 覚えている方も多いと思いますが2015年6月1日、日本年金機構は外部からの「標的型メール攻撃」で約1…

情報漏洩は日々様々な場所で発生しています。 テレワーク普及と共にクラウド需要も更に高まり、企業規模や場所に関わ…

はじめに 2020年は新型コロナウイルスの流行によりオリンピックは延期に、また企業はテレワーク化が進むなど環境…

はじめに パッチの元々の意味は、破れた洋服のつぎはぎに使う当て布のことです。これが転じて、ソフトウェアの機能追…