更新日:2024年11月12日

日々新たな被害が生まれ続けているマルウェア。

この記事では

・マルウェアの種類と感染経路

・マルウェアが作られる目的

・よくある被害例

・2019年の傾向と対策

1:メール添付型

2:Web閲覧感染型アドウェア

3:IoT機器の脆弱性をついた攻撃

4:サプライチェーンの弱点を狙った攻撃

についてご紹介していきます。

※この記事は後編です。マルウェアの概要、感染を未然に防ぐ方法については前編をご覧ください!

マルウェアの種類と感染経路について

マルウェアにはさまざまな種類と、異なる感染経路があります。

主なマルウェア7種類の名称と概要

| マルウェアの名称 | 概要説明 |

| ①トロイの木馬 | 無害のソフトウェアを装い、単体でインストールされるマルウェアです。インストール後すぐには動作を行わずに潜伏。しばらく経つと、個人情報の盗み取りやスパムの配信などを行うものが多いです。 |

| ②ウイルス | ウイルスは単体のソフトウェアとしては存在せず、他のファイルに寄生します。そして感染したファイルを中心に、害となるプログラムが活動します。 |

| ③ワーム | ワームはソフトウェア単体で存在し、自己増殖します。多くの場合、コンピューターの誤動作を引き起こすプログラムを実行します。 |

| ④スパイウェア | スパイウェアは単体で存在しますが、自己増殖はしません。

ユーザーの個人情報やWebページの閲覧履歴などを盗み取ります。 |

| ⑤バックドア | コンピューターへの不正アクセスが目的です。外部から不正にコンピューターにアクセスができるように、特定の”入口”(ポート)をつくります。入口を開いてからプログラムを起動し、外部からインターネットを通じて不正アクセスできるようにします。 |

| ⑥ランサムウェア | ランサムウェアのランサムとは「ransom(身代金)」を意味します。その名の通り、システムを使用不可能な状態にし、復元するかわりに主に金銭を要求します。 |

| ⑦アドウェア | アドウェアは広告を表示するソフトウェアのことです。すべてがマルウェアではありませんが、不正に情報を盗み取るスパイウェアとして動作するものもあります。 |

マルウェアの感染経路について

マルウェアは下の表に示すように、さまざまな経路から感染します。

特定のソフトウェアをダウンロードしたり、メールに添付されたファイルをクリックしたりすることで感染するマルウェアは、注意すれば未然に防ぎやすいものです。

しかし、Webページを閲覧するだけでも感染する「Web閲覧感染型」のような、個人の注意では防ぐのが困難なマルウェアも存在します。

ここでは5つの型に分けて感染経路をご紹介します。

| マルウェアの感染経路 | 概要説明 |

| ①Web閲覧感染型 | ブラウザで閲覧したページに埋め込まれたマルウェアを自動的にダウンロードして感染します。 |

| ②Web誘導感染型 | ページのリンクやメールに記載されたURLへ誘導し、アクセスしたページからマルウェアをダウンロードして感染します。 |

| ③ネットワーク感染型 | ネットワークにつながったPCのOSなどの不備を悪用して、マルウェアを感染させます。 |

| ④メール添付型 | マルウェアが埋め込まれたファイルをメールに添付し、添付ファイルをクリックする事で感染します。 |

| ⑤外部記憶媒体感染型 | USBメモリやSDカードなどの外部記憶媒体(リムーバブルディスク)を介して、マルウェアを感染させます。 |

さて、ここまでマルウェアの種類や感染経路についてご紹介をしてきましたが、そもそもこれらは何のために作られているのでしょうか。

以下、その目的についてご紹介をしていきます。

マルウェアを作る主な3つの目的

マルウェアの目的は主に以下の3種類です。

①個人や企業の金銭・情報を奪う目的

②相手に迷惑を掛けること自体が目的

③特定の国へサイバー攻撃することが目的

それぞれの目的について説明します。

個人や企業の金銭・情報を奪う目的

マルウェアには、金銭や情報を奪う目的で作られるものがあります。

例えば

・感染した端末から個人や企業の情報を盗み、その情報自体を売買

・クレジットカードの不正利用や銀行から不正送金して金銭を得る

など。

特に2017年頃より、サイバー攻撃によって巨額の金銭が得られるようになってきたため、マルウェア自体がビジネス化(犯罪ビジネス化)していました。

金銭を目的とするマルウェアは、”商品”として犯罪者同士のコミュニティで売買され、以前よりも高度化・巧妙化が進んでいます。

参考:独立行政法人 情報処理推進機構(IPA)「情報セキュリティ10大脅威2017」

相手に迷惑を掛けること自体が目的

マルウェア作成者の目的は実利的な理由ばかりではなく、愉快犯的なものも多いです。

PCやスマートフォンなどの端末を使えなくし、特定の企業に侵入してはそのサービスを利用できなくするなど、相手に迷惑を掛けること自体が目的のマルウェアがあります。

この目的のマルウェアは、多くの人に影響を与えるという作成者の自己顕示欲を満たすために広範囲に感染する場合があります。

もちろん、もし企業のサービスが利用不可能になった場合は、それによる機会損失や対応費用などの損害が発生します。

2018年10月に動画サイトの「niconico」は、サービスへのDDoS攻撃※を受け、システムへの異常な量の通信が発生。サービスを利用できなくなる、画面表示に時間が掛かるなどの問題が発生しました。

※DDoS攻撃とはサイバー攻撃の一つ。多くの場合不正操作された多数のコンピューターから多数の処理要求を送ることで、狙ったコンピューターをダウンさせることを目的とする。

参考:独立行政法人 情報処理推進機構(IPA)「情報セキュリティ10大脅威 2019」6位 サービス妨害攻撃によるサービスの停止

特定の国へサイバー攻撃する目的

マルウェアの中には個人やビジネスレベルではなく、

・国防情報を盗む

・国のインフラをダウンさせる

など、政治思想などから特定の国への攻撃を目的としたマルウェアがあります。

ここでは1つ事例をご紹介します。

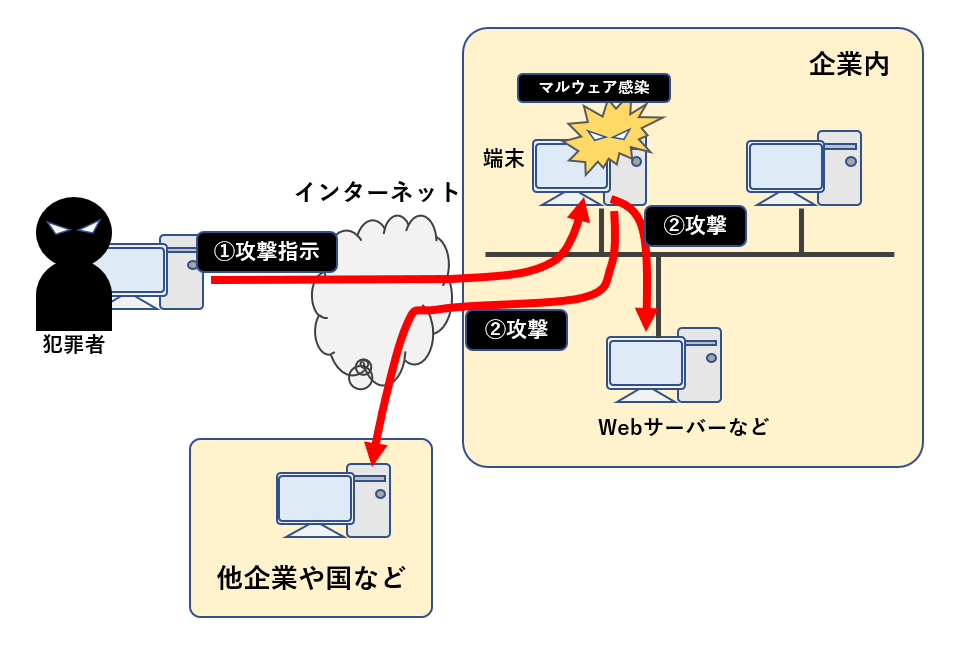

中国ハッカー集団によるDDoS攻撃の踏み台

2012年、尖閣諸島の国有化を発端として、中国ハッカー集団による日本の政府機関や政党、音楽著作権協会のWebサイトへのDDoS攻撃が行われました。

一時期に膨大なアクセスを行うことで対象サイトやサービスを利用不可能にするDDoS攻撃では、マルウェアに感染した個人のPCやスマートフォンが攻撃に使われることが多くあります。

しっかりセキュリティ対策をしていないと、気付かないうちにサイバー攻撃の手伝いをしてしまうことになりかねません。

個人のものだからといって国へのサイバー攻撃と無関係とは言えないということです。

ここまでマルウェアの目的についてご紹介をしてきました。

では、もしも被害を受けるとどのようになってしまうのか。

事例を追加でご紹介していきます。

マルウェア対策がうまくいかないと起こる被害例

ここではマルウェア対策をせずに起こる主な被害の例を3つまとめました。

①ファイルの削除や個人情報の流出

②遠隔不正操作によるスパムメールの大量送信や外部への攻撃

③企業ホームページへの不正アクセス

以下、ご紹介していきます。

ファイル削除や個人情報の流出

マルウェアに感染すると、PCやスマートフォンなどの端末にあるファイルの削除や個人情報を外部に送信されてしまうことがあります。

また、

・キーボードで打ち込んだキーを盗みとる

・偽のログイン画面やクレジット情報入力画面を表示して、パスワードや個人情報を盗みとる

などの被害もあります。

例えば2019年10月11日、金沢大学の教職員のメールアカウント情報が盗まれ、そのアカウントから41,697件のフィッシングメールが送信されたと報告されました。

参考:金沢大学「フィッシングメールの発信及び個人情報の漏洩について(注意喚起とお詫び)」

1人の個人情報とはいえ、その情報が悪用されるとさらに多くの被害が出てしまうので、しっかりとした対策が必要です。

遠隔操作によるスパムメールの大量送信や外部への攻撃

マルウェアに感染した端末が外部の犯罪者からの指令を受けて、スパムメールの大量送信や企業のサーバーなどへの攻撃に使われてしまうことがあります。

感染した端末自体には直接的な被害はあまりありません。

ただ、マルウェアにより遠隔操作され、感染した端末が犯罪行為を実行する道具にされてしまうのです。このような場合、感染した端末の持ち主が、犯罪の共犯と疑われてしまう可能性もあります。

実際、2012年6月~9月に発生した遠隔操作ウイルス事件では、犯人が作成したマルウェアに感染したPCが遠隔操作され犯罪予告を行いました。そして、その犯罪予告をしたPCの持ち主だった4名が、共犯として警察に誤認逮捕されてしまったのです。

知らずに犯罪行為に加担しないようにするためにも、マルウェア対策はきちんとしておきましょう。

企業ホームページへの不正アクセス

もしWebサーバーに脆弱性がある場合、その脆弱性を利用してマルウェアに感染させられる危険性があります。その結果、企業ホームページの改ざんなどの不正アクセスが起こることも。

そして不正アクセスにより改ざんされたページでは、多くの場合

①リンク先を、不正なページにする

②不正なページにおいて、マルウェアをダウンロードする、個人情報を抜き取る

といったことが行われています。

また、企業ホームページが改ざんされると「きちんとセキュリティ対策もできていない会社だ」と企業イメージが大きく損なわれてしまい、取引にも影響がでます。それだけに留まらず、被害を受けた方からの訴訟や賠償、長時間の対応に追われる可能性もあります。

このように、企業ホームページへの不正アクセスは、企業だけでなく顧客も巻き込み広範囲に損害を与えるものになっています。

マルウェアの最近の傾向と対策について

マルウェアの最近の傾向と対策を4つまとめています。

●メール添付型

●Web閲覧感染型アドウェア

●IoT機器の脆弱性をついた攻撃

●サプライチェーンの弱点を狙った攻撃

古くからあるメール添付型から、Web閲覧感染型アドウェア、近年増加傾向にあるIoT機器やサプライチェーンを狙った攻撃について説明します。

最近の傾向と対策1:メール添付型

マルウェアに感染させるためにメールに添付されたファイルを開かせたり、メール本文のリンクをクリックさせたりするのは

昔から使われている手法で、現在でも非常に多くのメール添付型の攻撃が行われています。

以前は本文が英語や中国語などで書かれているものも多く、明らかに受信者が怪しいと感じられるメールでした。

しかし、最近ではMicrosoftやAmazon、Apple、Googleなどから送られてくる本物のメールとほとんど見分けがつかないタイトル、本文のものが増えています。

また、2019年に入ってからは、タイトルに日本の芸能人の名前が入った悪質なメールが日本を中心に出回っており、日本人が主な攻撃のターゲットになっていることが伺えます。

メール添付型には、以下のような対策をしましょう。

・セキュリティソフトで受信メールをスキャンする。

・少しでも怪しいと感じたら、送付者に送付したかの確認をする。

・送信者のメールアドレスが、本物の企業やサービスのドメインか確認する。

・利用している企業やサービスからのメールでも、身に覚えのない内容のメールは開かない。

最近の傾向と対策2:Web閲覧感染型アドウェア

JavaScript(訪問者のブラウザ上で実行されるプログラム)で記述された悪質なアドウェアは、検知件数が非常に多いマルウェアです。

2019年はJS/Adware.AgentやJS/Adware.Subpropといったアドウェアの検知の増加が見られました。

これら悪質なアドウェアは、Webページを閲覧した際に偽の警告文や迷惑広告を表示します。

そこで金銭や、クレジット番号などの個人情報をだまし取ることなどを行います。

Web閲覧感染型アドウェアには、以下のような対策をするのがおすすめです。

・セキュリティソフトでアドウェアの実行をブロック・除去する。

・Webページを閲覧した際に、不審なポップアップが出てもボタンを押さない。

・ブラウザの設定でポップアップを非表示にする。

参考:Canon | ESET SPECIAL SITE「2019年7月・8月 マルウェアレポート」

参考:Canon | ESET SPECIAL SITE「JS/Adware.Agent.L」

最近の傾向と対策3:IoT機器の脆弱性をついた攻撃

IoT機器を狙ったサイバー攻撃は、年々増加の傾向にあります。

まず”IoT機器”とはInternet of Thingsの略で、インターネットに接続された様々な”モノ”を指します。例えば情報家電、オフィス・医療・産業用機器、制御システムなど。

しかしこのIoT機器、特に以下の理由から攻撃の標的となってきています。

・稼働台数が多いこと。

・製品の脆弱性が対策されていないことがあること。

・処理能力が高くないためセキュリティソフトなどでの対策が難しいこと。

・十分な対策がされていない状態でインターネットに長期間つなげられていること。

脆弱性を悪用されマルウェアが感染したIoT機器は、大規模なDDoS攻撃の踏み台にされたり、IoT機器の機能を不正利用されたり、同じ脆弱性をもつIoT機器にマルウェアの感染を広げたりします。

IoT機器への攻撃には、以下の対策をしましょう。

・パスワードを初期パスワードから変更する。

・セキュリティパッチが提供されたら迅速に適用する。(自動更新機能を有効にしておく)

・説明書をよく読んで、不要な機能を無効にするなど安全な設定をする。

など。

参考:独立行政法人 情報処理推進機構(IPA)「情報セキュリティ10 大脅威 2019」

最近の傾向と対策4:サプライチェーンの弱点を狙った攻撃

近年、サプライチェーンの弱点を狙った攻撃が発生しています。

サプライチェーンとは調達から販売までの商流とそこに関わる組織、さらに業務委託している外部組織までを指します。これらを含めた全員がターゲットとなるということです。

サプライチェーンに対して広範囲な攻撃が行われると、例えばセキュリティ対策が不十分な組織から、業務委託元が預けていた個人情報などの情報が窃取されてしまうということが起こります。

この攻撃への対策は、

・サプライチェーンのすべての組織でセキュリティ対策を実施する。

・信頼できる委託先を選定し、委託元が管理する。

などがあります。

参考:独立行政法人 情報処理推進機構(IPA)「情報セキュリティ10 大脅威 2019」

まとめ:

マルウェアの知識を得て、自衛のための対策をとろう

様々な目的から作られ、被害を発生させるマルウェアには自衛のためにも対策が必要です。

最新のマルウェアになるほど複雑化してきていますし、自社の規模にかかわらず取引先が巻き込まれることもあります。

ただ対策の必要性は理解していても、

・実際何からはじめていいのかわからない

・セキュリティソフトは運用が難しそうで導入を迷っている

といった方もいらっしゃるのではないでしょうか。

そんな方にはセキュリティソフト「ISM CloudOne」をおすすめします。

「ISM CloudOne」はシンプルな設計にこだわり、情シスご担当者様の管理工数を最小限に抑えたセキュリティ対策を実現します。

また、端末の利用環境を問わず、対象すべてを管理することができるため、外出先や海外出張の際も安心して会社の端末をご利用いただけます。

マルウェア対策を見直すこの機会に、ぜひ一度使ってみてはいかがでしょうか。

※マルウェアの概要、感染を未然に防ぐ方法については前編をご覧ください。