IT資産管理の操作ログ収集を活用したセキュリティ対策をご紹介!

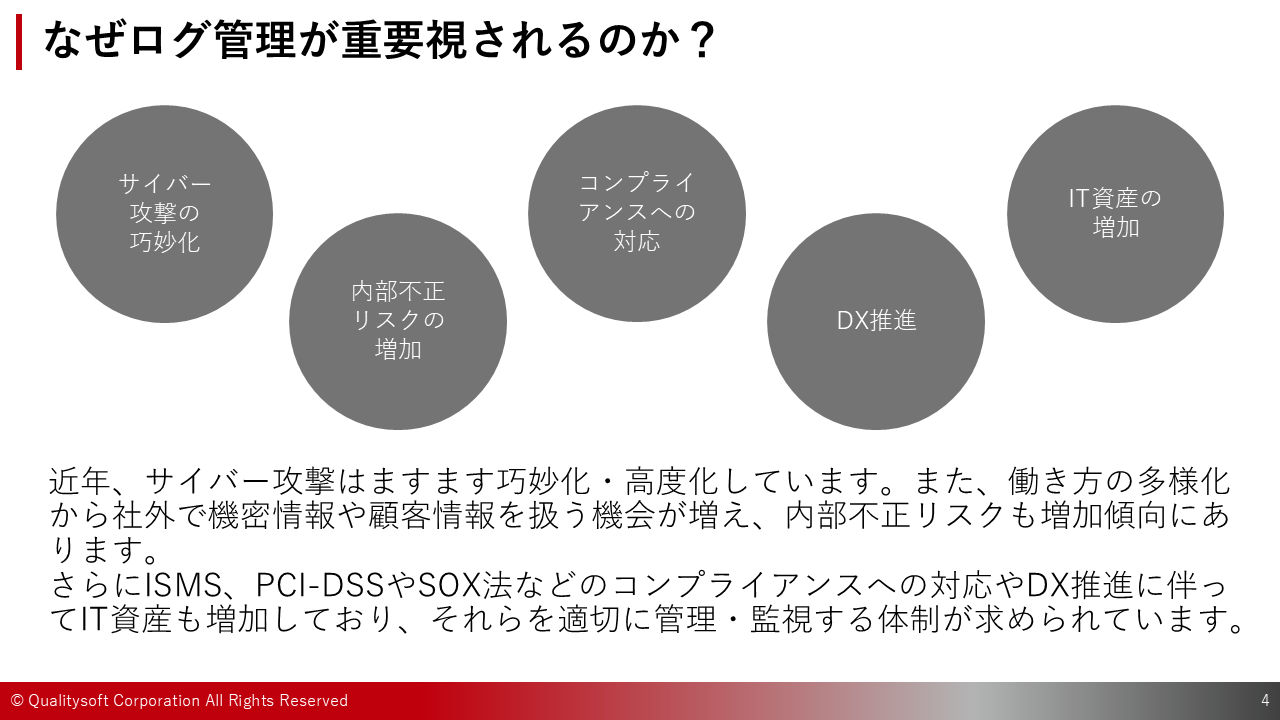

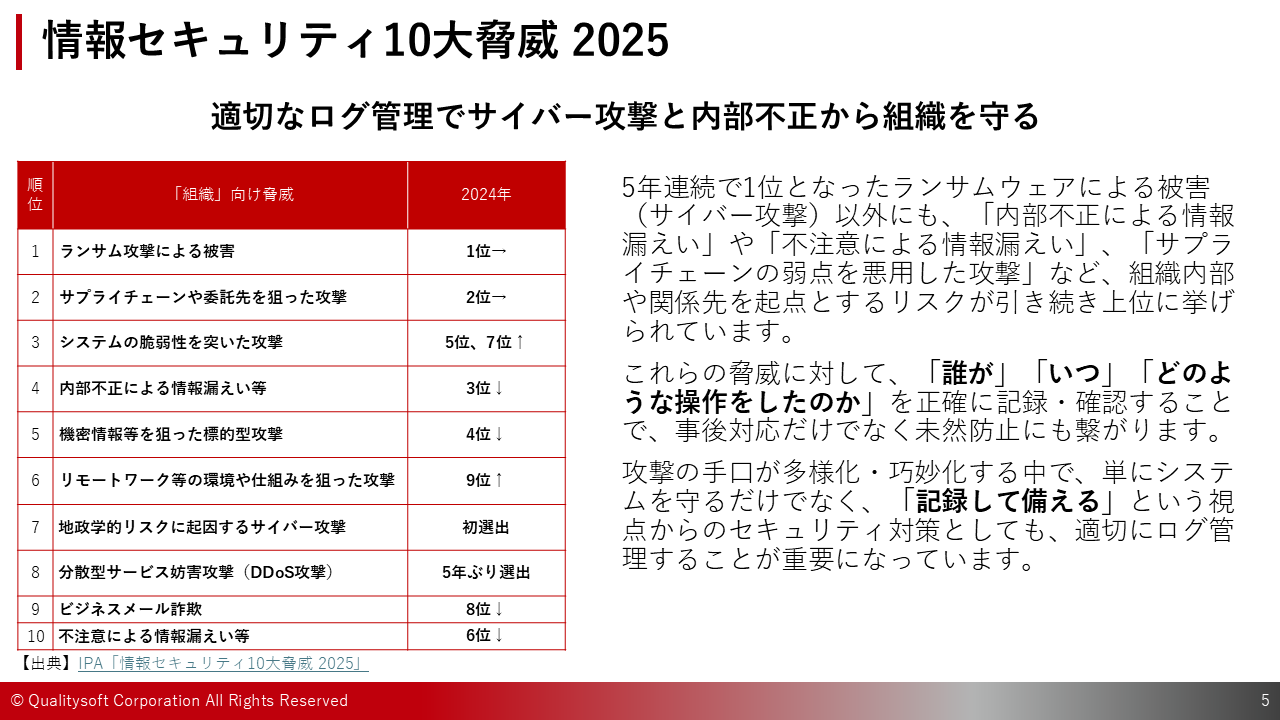

近年、サイバー攻撃はますます巧妙化・高度化しています。また、働き方の多様化から社外で機密情報や顧客情報を扱う機会が増え、内部不正リスクも増加傾向にあります。

どんな操作ログを管理することで内部不正対策やサイバー攻撃対策に有効であるか知りたい方や、これから操作ログ管理ツールを導入しようと考えている方におすすめの内容となっています。

掲載内容

- ログ管理が重要視される背景

- ここだけは抑えたい操作ログ5つ

- IT資産管理の操作ログ収集を活用したセキュリティ対策

- 操作ログ収集機能のほかにも活用したい「ISM CloudOne」

弊社にご登録されている情報は以下のとおりです。

更新情報がある場合は、お手数ですがご変更、ご入力の上、「同意して送信する」を押してください。その後、PDF資料が開きます。